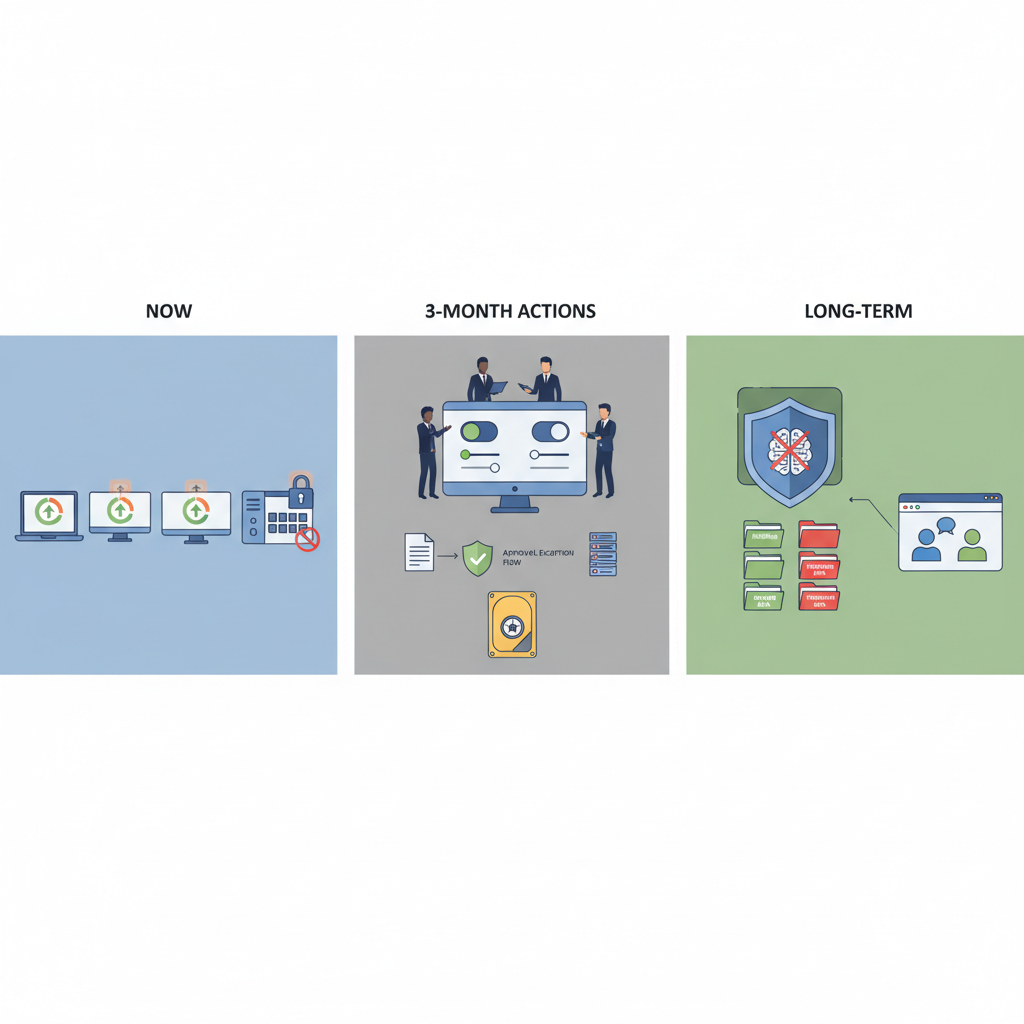

結論(忙しい方向け)

- Chrome(端末/VDI/共有PC含む)を安定版最新へ更新。自動更新が止まっている端末を優先して棚卸し。

- Chrome Enterprise のGemini/生成AI関連ポリシー設定(例:GeminiSettings等)を現状確認し、必要なら無効化/制限。

- 「パッチ適用=安全」ではない前提で、AI内蔵ブラウザ機能の利用範囲・監査/ログ方針を決める(高機密は原則OFFも検討)。

想定読者:情シス/セキュリティ担当、開発リード、IT管理者

「Chromeを最新版に上げろって? はいはい自動更新任せてますよ」

──そう思っているなら、今回のGemini脆弱性は、少し立ち止まって考えたほうがいい案件です。

今回の話は、単なる「またChromeに脆弱性が出ました」ではありません。

正直に言うと、「ブラウザがAIアシスタントを内蔵する時代」に、セキュリティ設計をどう考え直すか、という一段重いテーマの話です。

「ニュースの中身」を一言で言うと:AI版ブラウザ拡張の再演

ZDNet Japanの記事が伝えているのはこういう構図です。

- Chromeに統合されたGemini機能に深刻度“高”の脆弱性

- Google自身がGeminiにフォーカスした形でアップデートと警告を出している

- 影響するのは、ページ要約、ライティング支援、ブラウジング内容を参照するアシスタントなどの「AI支援ブラウザ機能」

一言で言えば、

「Chrome + Gemini」は、ブラウザ界の「拡張機能がOS級権限を握ってしまった頃の再演

にかなり近い状態です。

昔、便利なブラウザ拡張にフルアクセス権を与えて痛い目を見たことがある人は多いはずです。

あれのAI版・かつ公式機能版が今、登場していて、その脆弱性が顕在化した、という出来事だと捉えています。

何がそんなに新しいのか:攻撃対象が「ブラウザ基盤」から「AI機能」へ

これまでのChrome脆弱性は、

- V8(JavaScriptエンジン)

- レンダラプロセス

- GPUプロセス

- ネットワーク周り

といった「ブラウザの基盤」に集中していました。

ところが今回は、明確にGeminiによる生成AI機能が攻撃面としてクローズアップされています。

ここが、技術的にも運用的にもかなり大きな転換点です。

技術的に想像される論点はだいたい次のあたりです(公開情報+Chromeの傾向ベースの推測込みですが):

- 権限境界の不備

- Geminiがページ内容やタブ、履歴、フォーム入力の一部まで広く扱える前提だと、

- 本来Webコンテンツから触れない情報に“昇格アクセス”できてしまうリスク

- AI連携のサンドボックス不備

- DOMやHTML、JS断片がプロンプトに埋め込まれる中で、

- 悪意ある入力が意図しないリクエストやコマンドに変換される可能性

- オリジン境界を越えた情報漏えい

- マルチタブ・マルチページのコンテキストをGeminiが扱うとき、

- 他オリジンの情報まで誤って混在・参照してしまうパターン

深刻度“High”とされている以上、

- サンドボックスバイパス

- 任意コード実行

- 高機密情報の漏えい

のいずれか(ないし複合)に十分つながりうる問題と見ておいたほうがよさそうです。

なぜ大ごとなのか:これは「Chromeの不具合」ではなく「AI内蔵ブラウザの宿命」

正直、一番のポイントはここです。

これはChrome特有のヘマではなく、「ブラウザ+生成AIを強く統合する」という設計そのものが、新しい攻撃面になったという公式の証拠

だということです。

比較対象として真っ先に上がるのが、Microsoft Edge + Copilot です。

| 観点 | Chrome + Gemini | Edge + Copilot |

|---|---|---|

| 統合度 | Chrome UIにAIサイドバー・生成支援が統合 | Edgeサイドバー+Windows 11とOS級統合 |

| 文脈アクセス | タブ内容・履歴・テキストなどを広く扱える潜在性 | 概ね同様。タブやシステム側の情報をまとめて扱い得る |

| セキュリティ懸念 | 今回、High深刻度の脆弱性として表面化 | 同種の構造的リスクを抱えていると見るべき |

| エンタープライズ運用 | GPO/ポリシーでGemini制御が今後必須に | Copilotは既に多くの企業がGPOで細かく制限中 |

Googleだけが危ない、という話ではまったくありません。

むしろ、

- 「Edge + Copilot」も同じ土俵に乗っている

- 「AIを深く統合したブラウザ」というアーキテクチャ自体が、新しい攻撃サーフェス

という現実が、今回のChrome/Gemini脆弱性で一気に浮かび上がった、という見方が妥当です。

企業・開発者視点での「痛いところ」

開発者:Gemini前提のUX設計は、これから挙動が締め付けられていく

Geminiを前提とした

- ページ要約ツール

- テスト支援・デバッグ支援

- 社内ポータルのAIナビゲーション

のような仕組みを作り始めている開発チームもあると思います。

今回のような脆弱性が出るたびに、Google側は当然、

- Geminiが参照できるコンテキストの制限強化

- 特定のiframeやクロスオリジン情報は見えなくする

- 内部フラグやポリシー設定の既定値の見直し

といった対策を積み上げていきます。

その結果として起こりがちなのは、

- 昨日まで動いていた「AIによるページ要約」が、急に一部の情報を拾わなくなる

- 「マルチタブの要約」が特定ドメインを無視するようになる

- テスト自動化や支援ツールが、参照できるDOM情報の一部を失う

といった「静かな仕様変更」です。

正直、AI統合機能を前提にUXを組むのは、これから数年、かなり揺れやすい土台の上で家を建てる行為になると思っておいたほうが安全です。

情シス/セキュリティ:ブラウザ標準構成の前提を変えざるを得ない

組織側にとってはもっとシンプルで重い話です。

- 「生成AI機能がブラウザの攻撃ベクトルになりうる」ことが、Google公式のアラートとして世に出た

これは、監査や規制対応で確実に突かれるポイントになります。

特に金融・医療・公共系は、

- Gemini/AI機能をデフォルトONのまま許容してよいのか

- 高機密ネットワークではAI機能を原則OFFにすべきではないか

- SOE(標準端末イメージ)に「AI機能のセキュリティ方針」を明文化する必要があるのではないか

といった議論を避けづらくなります。

Chrome Enterpriseのポリシーを見ると、

GeminiSettingsGenAiDefaultSettingsGeminiActOnWebSettingsAIModeSettingsSearchContentSharingSettings

といった「AI関連設定を制御するためのGPO/ポリシー」がじわじわ増えています。

これは裏を返すと、

「AI機能は、管理しないと危ない/少なくとも管理すべきもの」

とGoogle自身が認識している証拠でもあります。

「ただ、懸念点もあります…」で済まない3つの落とし穴

単に「パッチを当てましょう」で終わらせると、かなり大事なポイントを見落とします。

落とし穴1:パッチ適用=安心、ではまったくない

ぶっちゃけ、今回塞がるのは「判明していた1件(もしくは数件)の脆弱性」だけです。

Gemini in Chromeのような機能は、

- プロンプト構築

- コンテキスト収集(タブ・DOM・履歴)

- バックエンドAPIとの通信

- セッション管理

- ポリシーとの連携

など、層もコンポーネントも多い構造にならざるを得ません。

複雑性が高いところには、今後も脆弱性が出る蓋然性が高いのは、エンジニアならみんな知っている現実です。

なので、

- 「最新Chromeに上げたからAI機能を自由に使ってOK」と考えるのはかなり楽観的すぎる

- 実際には、どこまでAI機能を許すかという“設計とポリシー”こそが本丸

だと捉えるべきです。

落とし穴2:Gemini前提設計は、セキュリティだけでなくロックインも深まる

業務フローを「Chrome + Googleアカウント + Gemini」前提で組み始めると、

- ブラウザ

- 身元(ID基盤)

- AIコンテキスト

が、丸ごとGoogle側に寄っていきます。

これは技術的にも、データガバナンス的にもかなり強いベンダーロックインです。

今回の脆弱性はパッチで直るとしても、

- どのレベルの業務データまでAIに見せてよしとするか

- どのネットワークセグメントからならAI機能を使ってよいとするか

- ログ/監査証跡をどこまで残すか

といった、もう少し上のレイヤの設計が問われ始めていると感じます。

落とし穴3:シャドーAIブラウジングの増幅効果

正直、どの会社でも既に起きているであろう問題がこれです。

- 社員が自宅PCや個人アカウントのChromeでGeminiをフル活用

- そこから会社のSaaS、メール、Slack/Teamsなどに普通にアクセス

公式には「AI利用は制限」と言っていても、

実態としては社内データがAIコンテキストとして外部に流れ始めているケースは相当多いはずです。

この状況で、Gemini側に脆弱性があった場合、

- 本来は社外に出さない前提だった情報まで

- 攻撃者にとっての「収穫対象データ」としてまとめて載ってしまう

という増幅効果を生みます。

ここを意識しないまま「とりあえず禁止」とだけ言っても、現場の行動は変わりません。

Google vs Microsoft:どちらが安全か、という問い自体がズレている

競合比較という文脈で、「じゃあChromeやめてEdge+Copilotに寄せれば安全か?」という議論が出がちですが、ここは少し冷静になったほうがいいところです。

- Chrome + Gemini も

- Edge + Copilot も

構造としてはどちらも

「ブラウザ内の広いコンテキストにアクセスできるAIアシスタント」

を提供しようとしている点で、本質的なリスク構造は同じです。

違いがあるとすれば、

- 組織がどちらのエコシステム(Google Workspace vs Microsoft 365)に寄っているか

- どちらのGPO/ポリシー管理に既に慣れているか

- 現時点でどれだけAI機能を“デフォルトで殺しているか”

くらいの差です。

なので、比較すべきは

- 「どちらのベンダーが絶対安全か」ではなく

- 「自組織はAIブラウザ機能をどのレベルまで許容するのか」

- 「禁止するのではなく、どう設計して使うか」

という、自分たち側のスタンス設定になります。

実務上「今やるべきこと」と、個人的な結論

いますぐやるべきミニマム対応

- 端末・VDI・共有PCを含めてChromeは即最新安定版に更新

- 自動更新が止まっている環境(オフライン端末、閉域VDIなど)を優先して棚卸し

- 情シス/セキュリティチームで、

GeminiSettingsGenAiDefaultSettingsGeminiActOnWebSettingsAIModeSettingsSearchContentSharingSettings

などAI関連ポリシーの現状値を確認

〜3か月スパンで考えたほうがいいこと

- 高機密セグメント(財務、本番運用、R&Dなど)では

- 原則としてGemini/AI機能をOFF

- 使う場合は、ユーザー/部署単位で例外申請+ログ前提

- ブラウザ標準イメージ(SOE、ゴールデンイメージ)に

- 「AI機能の既定値」と「変更可能かどうか」を明文化

- 社内規程・セキュリティポリシーに

- 「ブラウザ内AIアシスタントの扱い」を一行でもいいので追加

中長期で見直すべきこと

- 「AIに見せてよいデータ」と「見せてはいけないデータ」の線引きを、

部署任せではなく組織として定義する - Edge + Copilotを含めたマルチブラウザ環境でも、

- 「AI機能は常にリスクを持つ前提」としてセキュリティ設計を再チェック

- 新規プロダクト開発で

- 「Gemini/ブラウザAIを前提にしないと価値が出ない設計」になっていないかを意識する

ぶっちゃけ、「プロダクションでAIブラウザ機能をガンガン使うか?」

ここまで踏まえた上での、私の結論はかなりシンプルです。

-

個人利用や非機密業務なら:

パッチを最新に保ったうえで、Geminiを積極的に試していく価値はあると思います。

生産性向上効果は実感しやすいですし、リスクとリターンのバランスはまだ取れる範囲です。 -

企業のプロダクション環境(特に高機密系)では:

正直、まだ様子見か、きっちり制限した上で限定的に使う段階だと考えています。

AI内蔵ブラウザは、便利さの裏に「過去の拡張機能問題」をそのまま引き継いでいます。

違うのは、それが公式機能としてOS級・業務基盤級の位置にまで来ていることです。

今回のGemini脆弱性は、

- 「すぐアップデートしましょう」というだけの話ではなく、

- 「AI内蔵ブラウザ時代に、どこまでをブラウザに任せるのか?」

という問いを、エンジニアと情シスに突きつけているサインだと受け止めたほうがいいと思います。

FAQ

Q. 影響範囲はどこ?

A. Chromeに統合されたGeminiの支援機能(ページ参照/要約/文章生成など)を含む「AI支援ブラウザ機能」が論点です。詳細はベンダーの告知と管理ポリシー設定を前提に確認してください。

Q. まず何を優先すべき?

A. (1) 安定版への更新徹底、(2) 企業ポリシーでAI機能の既定値と許可範囲の確認、の2点を先に揃えるのが安全です。

Q. 高機密環境ではGeminiを使ってよい?

A. 原則はOFF/強制制限を起点に、例外が必要な場合だけ申請+ログ/監査前提で段階的に解放する設計が無難です。

コメント